1.Ryuk Ransomware là gì?

Ryuk Ransomware là một loại phần mềm độc hại (malware) được sử dụng để thực hiện các cuộc tấn công ransomware. Nó đã xuất hiện vào năm 2018 và được biết đến với tính chuyên nghiệp và hiệu suất cao trong việc tấn công các tổ chức và công ty lớn.

Ryuk sử dụng mã hóa đối xứng AES (Advanced Encryption Standard) và mã hóa không đối xứng RSA (Rivest-Shamir-Adleman) để mã hóa các tập tin trên hệ thống. Mã hóa AES được sử dụng để mã hóa dữ liệu theo các khối, trong khi mã hóa RSA được sử dụng để mã hóa các khóa đối xứng AES. Sự kết hợp của cả hai mã hóa này giúp tăng cường tính bảo mật của quá trình mã hóa.

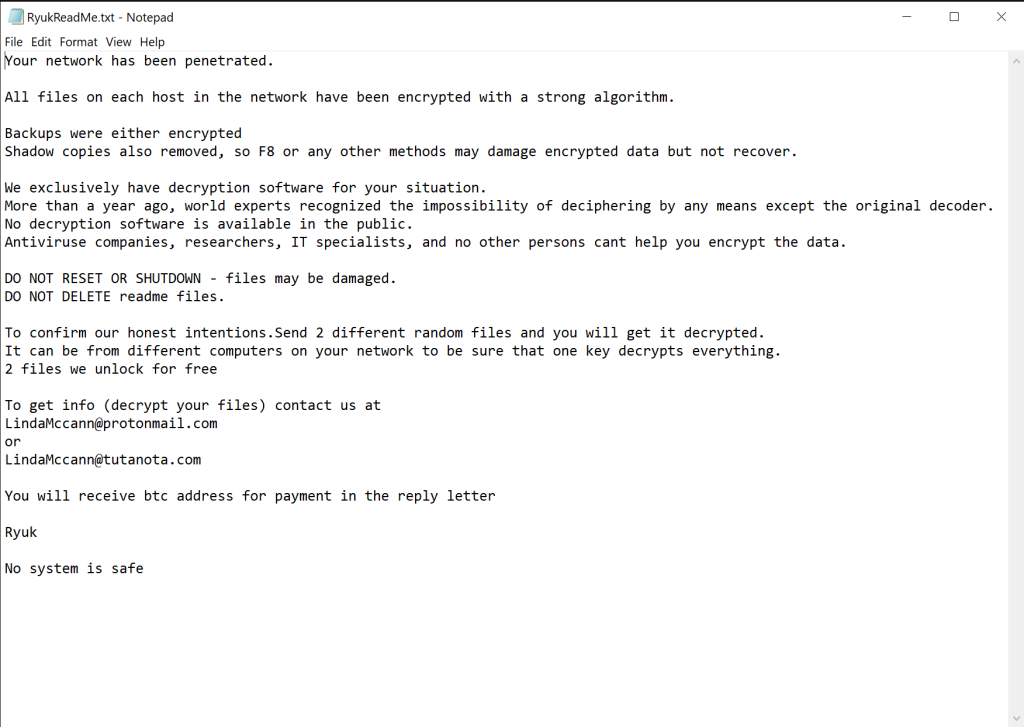

Ryuk Ransomware được thiết kế để tấn công các hệ thống và mạng máy tính, sau đó mã hóa dữ liệu quan trọng của các nạn nhân bằng mật mã mạnh. Sau khi dữ liệu đã được mã hóa, nó sẽ hiển thị một thông báo yêu cầu tiền chuộc, thông qua một tệp văn bản hay hình nền màn hình máy tính, yêu cầu người nạn nhân trả tiền chuộc bằng tiền điện tử (thường là Bitcoin) để nhận được khóa giải mã và phục hồi dữ liệu.

Các cuộc tấn công Ryuk Ransomware thường được tiến hành một cách rất cẩn thận và có chọn lọc các mục tiêu có giá trị kinh tế cao như doanh nghiệp, tổ chức và cơ quan chính phủ. Kẻ tấn công thường tiến hành một số hoạt động trước để nghiên cứu mạng mục tiêu, xâm nhập và tiến hành tấn công một cách tùy chỉnh để tối ưu hóa khả năng thành công và tiềm năng của việc nhận tiền chuộc.

Những cuộc tấn công này gây ra tổn thất nghiêm trọng và gây ảnh hưởng đáng kể đến hoạt động của các tổ chức và doanh nghiệp. Vì vậy, việc áp dụng biện pháp bảo mật hiệu quả và duy trì sao lưu dữ liệu định kỳ là rất quan trọng để bảo vệ khỏi Ryuk Ransomware và các loại ransomware khác.

2. Một số cuộc tấn công nổi tiếng của Ryuk Ransomware.

Dưới đây là một số cuộc tấn công nổi tiếng của Ryuk Ransomware và số tiền thiệt hại liên quan:

Trường Đại học Giáo dục Continuum (ECU) (2019): Trong tháng 4 năm 2019, Ryuk Ransomware đã tấn công trường Đại học Giáo dục Continuum (ECU) tại North Carolina, Hoa Kỳ. Cuộc tấn công này khiến ECU phải đóng cửa các hệ thống mạng và hủy bỏ các lớp học trực tuyến, ảnh hưởng nghiêm trọng đến hoạt động của trường. Số tiền tiền chuộc được yêu cầu từ ECU không được tiết lộ công khai.

Công ty cấp nước của Baltimore (2019): Trong tháng 5 năm 2019, Ryuk Ransomware đã tấn công công ty cấp nước của Baltimore, Maryland, Hoa Kỳ. Cuộc tấn công này đã làm cho hệ thống thanh toán và hệ thống cung cấp nước trở nên không thể sử dụng, gây ra thiệt hại lớn cho công ty và người dân. Số tiền tiền chuộc được yêu cầu từ công ty cấp nước của Baltimore lên tới khoảng 18 triệu USD.

Công ty dầu khí PDVSA của Venezuela (2019): Vào tháng 11 năm 2019, Ryuk Ransomware đã tấn công Công ty dầu khí PDVSA của Venezuela, một công ty quốc gia chịu trách nhiệm sản xuất dầu và đóng góp lớn cho ngân sách quốc gia. Cuộc tấn công này đã làm cho hệ thống sản xuất dầu của PDVSA bị gián đoạn và yêu cầu số tiền tiền chuộc lên tới hàng triệu USD.

3. Ryuk Ransomware và các bước tấn công.

Ryuk Ransomware là một loại ransomware nguy hiểm, nó đã gây ra nhiều cuộc tấn công lớn và là một trong những mối đe dọa nghiêm trọng đối với các tổ chức và doanh nghiệp trên toàn thế giới. Dưới đây là một số bước tấn công phổ biến mà Ryuk Ransomware thường thực hiện:

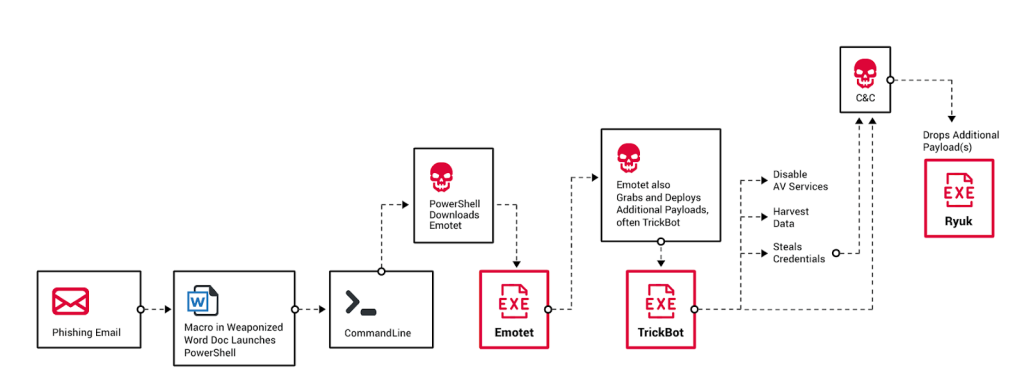

Phishing Email: Cuộc tấn công thường bắt đầu bằng việc gửi một email giả mạo đến nạn nhân. Email có thể được thiết kế để giả vờ như một email hợp pháp từ một nguồn đáng tin cậy, chẳng hạn như một công ty hoặc tổ chức. Nội dung email thường chứa các lời kêu gọi người dùng thực hiện hành động cụ thể, như nhấp vào một liên kết hoặc tải xuống một tệp đính kèm.

Tải xuống mã độc và lây nhiễm đầu tiên (Loader): Khi nạn nhân nhấp vào liên kết hoặc tải xuống tệp đính kèm, mã độc (thường là mã độc trước như TrickBot hoặc Emotet) sẽ được tải xuống và chạy trên hệ thống nạn nhân. Mã độc trước thường sẽ tiến hành thu thập thông tin và tạo lỗ hổng để cho phép Ryuk Ransomware lây nhiễm vào hệ thống một cách hiệu quả hơn.

Xâm nhập vào hệ thống: Khi đã lây nhiễm trên hệ thống mục tiêu, Ryuk Ransomware bắt đầu xâm nhập vào các hệ thống và thiết bị khác trong mạng nội bộ của nạn nhân để lan rộng cuộc tấn công. Điều này giúp nó truy cập vào nhiều dữ liệu và hệ thống quan trọng hơn để mã hóa.

Lấy quyền quản trị và đặt quyền đọc/ghi: Ryuk Ransomware sẽ cố gắng lấy quyền quản trị hoặc đặt quyền đọc/ghi vào các hệ thống và tệp quan trọng. Điều này giúp nó mã hóa dữ liệu quan trọng một cách nhanh chóng và hiệu quả.

Mã hóa dữ liệu: Sau khi đã thu thập đủ thông tin và lấy được quyền truy cập phù hợp, Ryuk Ransomware tiến hành mã hóa dữ liệu quan trọng của nạn nhân bằng mật mã mạnh. Các loại tệp như văn bản, hình ảnh, tài liệu, cơ sở dữ liệu, và tệp cơ bản khác sẽ được mã hóa, trở nên không thể truy cập và sử dụng.

Hiển thị thông báo chuộc và yêu cầu chuộc: Sau khi mã hóa dữ liệu, Ryuk Ransomware sẽ hiển thị một thông báo chuộc trên máy tính của nạn nhân. Thông báo này thông báo về việc dữ liệu đã bị mã hóa và yêu cầu nạn nhân trả tiền chuộc bằng tiền điện tử (thường là Bitcoin) để nhận được khóa giải mã và phục hồi dữ liệu.

Quản lý tiến trình trả tiền chuộc: Kẻ tấn công sẽ cung cấp hướng dẫn và thông tin liên lạc, thường thông qua địa chỉ email hoặc các dịch vụ truyền thông mã hóa, để quản lý việc trả tiền chuộc và giải mã dữ liệu sau khi nhận tiền chuộc.

4. Một số cách bảo vệ khỏi tấn công Ryuk Ransomware.

Để bảo vệ hệ thống của bạn trước Ryuk Ransomware và các loại ransomware khác, hãy thực hiện các biện pháp bảo mật mạnh mẽ. Dưới đây là một số cách bảo vệ trước Ryuk Ransomware:

Cập nhật hệ thống và phần mềm: Đảm bảo rằng hệ thống và phần mềm trên máy tính và mạng của bạn được cập nhật đầy đủ. Các bản vá và bản vá bảo mật thường chứa các sửa lỗi lỗ hổng bảo mật, giúp ngăn chặn các cuộc tấn công sử dụng các lỗ hổng này.

Sử dụng phần mềm bảo mật: Cài đặt phần mềm bảo mật mạnh mẽ và có đủ tính năng để ngăn chặn ransomware và các loại mã độc khác. Phần mềm bảo mật nên có chức năng nhận diện và ngăn chặn các phần mềm độc hại trước khi chúng có thể gây hại.

Hạn chế quyền truy cập: Giới hạn quyền truy cập đối với các tài khoản người dùng. Không cho phép tài khoản người dùng thông thường có quyền truy cập đầy đủ vào các tệp và thư mục quan trọng. Thay vào đó, chỉ cấp quyền truy cập cần thiết cho từng người dùng.

Sao lưu dữ liệu thường xuyên: Thực hiện sao lưu dữ liệu thường xuyên và lưu trữ nó ở nơi an toàn, nằm ngoài mạng của bạn. Nếu hệ thống của bạn bị tấn công bởi Ryuk Ransomware, bạn có thể khôi phục dữ liệu từ sao lưu mà không cần trả tiền chuộc.

Chuẩn hóa chính sách an toàn: Xây dựng và áp dụng chính sách an toàn chi tiết cho toàn bộ mạng và hệ thống của bạn. Đảm bảo tất cả nhân viên đều được đào tạo về các mối nguy hiểm từ các cuộc tấn công ransomware và biện pháp phòng ngừa.

Kiểm tra và phát hiện mã độc: Thường xuyên kiểm tra hệ thống của bạn để phát hiện sớm các mã độc trước như TrickBot và Emotet. Một số phần mềm bảo mật sẽ cung cấp các công cụ phát hiện sớm mã độc này và giúp ngăn chặn cuộc tấn công của Ryuk Ransomware.

Tạo phản hồi khẩn cấp: Chuẩn bị sẵn sàng kế hoạch phản hồi khẩn cấp để đối phó với các cuộc tấn công ransomware. Điều này bao gồm việc cách ly hệ thống bị nhiễm và thông báo ngay lập tức cho nhóm bảo mật để xử lý tình huống.

5. Giải pháp bảo mật Sophos Endpoint.

Sophos Endpoint là một phần của giải pháp bảo mật của Sophos và được thiết kế để bảo vệ hệ thống khỏi nhiều mối đe dọa, bao gồm Ryuk Ransomware. Dưới đây là một số cách mà Sophos Endpoint bảo vệ khỏi Ryuk Ransomware:

Phát hiện và chặn mã độc (Malware): Sophos Endpoint sử dụng các công nghệ phát hiện và chặn mã độc trước như máy học (machine learning) và heuristic để ngăn chặn các mã độc trước như TrickBot và Emotet từ xâm nhập vào hệ thống của bạn. Điều này giúp ngăn chặn sự lan truyền của Ryuk Ransomware trong hệ thống.

Phát hiện và ngăn chặn Ransomware (Ransomware Detection and Blocking): Sophos Endpoint có khả năng phát hiện và ngăn chặn các hoạt động liên quan đến ransomware, bao gồm việc mã hóa tập tin và tạo các thông báo chuộc. Nếu phát hiện hành vi tương tự Ryuk Ransomware, Sophos Endpoint sẽ ngăn chặn hoạt động đó và báo cáo cho người quản trị hệ thống.

Hệ thống phòng chống xâm nhập (Intrusion Prevention System – IPS): Sophos Endpoint sử dụng IPS để ngăn chặn các cuộc tấn công từ xa, bao gồm các cuộc tấn công thử và lỗi (brute force) vào giao thức RDP. Điều này giúp ngăn chặn Ryuk Ransomware và các mã độc khác từ việc xâm nhập vào hệ thống qua các lỗ hổng bảo mật.

Bảo vệ trình duyệt (Web Protection): Sophos Endpoint bảo vệ trình duyệt của bạn khỏi các trang web độc hại và các tệp đính kèm độc hại trong email, giúp ngăn chặn các hình thức phổ biến của tấn công ransomware, bao gồm các cuộc tấn công spear-phishing.

Extended Detection and Response – XDR: Sophos Endpoint cung cấp chức năng XDR cho phép bạn theo dõi và phân tích hoạt động của hệ thống. Điều này giúp phát hiện sớm các hoạt động bất thường có thể liên quan đến Ryuk Ransomware và cho phép bạn phản ứng kịp thời.

Cập nhật định kỳ: Phần mềm Sophos Endpoint được cập nhật định kỳ để bảo đảm tính hiệu quả và đáng tin cậy trong việc ngăn chặn các mối đe dọa mới, bao gồm các phiên bản mới của Ryuk Ransomware.