Vào những năm đầu thập kỷ 1980, thế giới đang chứng kiến một cuộc khủng hoảng lớn với tình hình đại dịch AIDS đang lan rộng. Tận dụng tình hình này, những kẻ tấn công mạng tâm thần đã tạo ra một mối đe dọa gọi là AIDS Trojan. Được lây lan qua các đĩa mềm và thư từ, mã độc này đã thực hiện mã hóa dữ liệu của nạn nhân và yêu cầu một khoản tiền chuộc để giải mã. AIDS Trojan không chỉ tạo nên một định dạng mới của tấn công mạng, mà còn đánh dấu sự ra đời của ransomware – một loại mã độc mạng nguy hiểm. Khả năng mã hóa dữ liệu quan trọng của nạn nhân và đòi tiền chuộc đã mở ra một chương mới trong lịch sử của tội phạm mạng, đồng thời tạo nên một thách thức đối với các chuyên gia bảo mật và người dùng trên toàn thế giới.

Trong bài viết này, chúng ta sẽ bước vào hành trình khám phá nguồn gốc của ransomware thông qua AIDS Trojan.

1. AIDS Trojan là gì ?

AIDS Trojan, còn được gọi là PC Cyborg Trojan hoặc PC Cyborg AIDS, là một trong những loại mã độc đầu tiên trong lịch sử của ransomware. Nó xuất hiện lần đầu vào năm 1989 và đã đặt nền móng cho việc sử dụng mã hóa để khóa kín dữ liệu của người dùng và yêu cầu một khoản tiền chuộc để mở khóa. Nó được Tiến sĩ Joseph L. Popp, một nhà sinh học tiến hóa, phân phát cho khoảng 20.000 cá nhân và tổ chức y tế.

Chương trình AIDS Trojan ban đầu được phân phát dưới dạng một tệp đính kèm. Khi máy tính của nạn nhân bị nhiễm, chương trình này sẽ mã hóa các tệp trên máy tính và hiển thị thông báo yêu cầu nạn nhân gửi một khoản tiền chuộc đến một địa chỉ cụ thể để nhận được khóa giải mã. Nếu tiền không được trả đúng hạn, khóa giải mã sẽ bị hủy bỏ và dữ liệu sẽ bị mất mãi mãi.

AIDS Trojan không phát triển mạnh và không lan truyền rộng rãi như các loại ransomware hiện đại. Tuy nhiên, nó đã đặt nền móng cho sự phát triển của các cuộc tấn công ransomware trong tương lai và đã giúp định hình hình thức tấn công này trở thành một trong những mối đe dọa nghiêm trọng đối với hệ thống và dữ liệu của các tổ chức và cá nhân.

2. Cách lây nhiễm và hoạt động của AIDS Trojan.

2.1 AIDS Trojan: Cách lây nhiễm

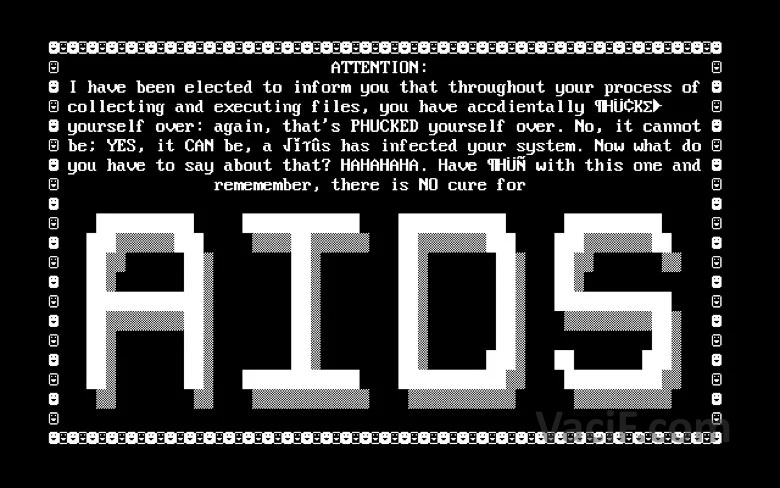

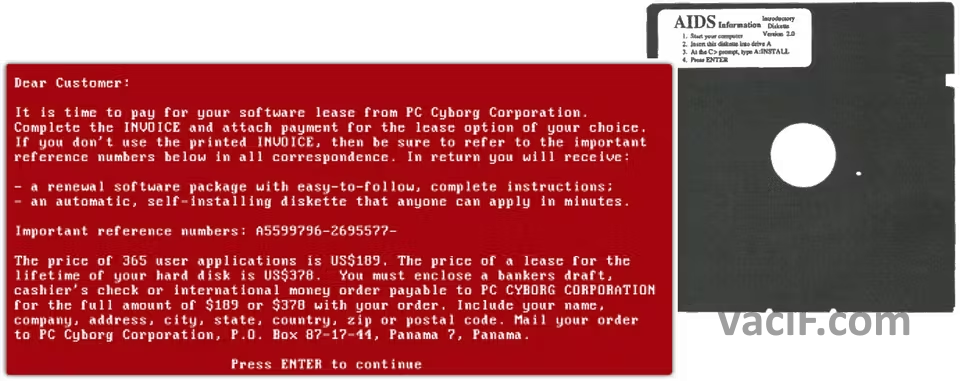

Phần mềm độc hại của Popp được phân phối theo cách khá không chính thống, trong thời kỳ Internet vẫn còn sơ khai. Popp đã gửi cho mỗi nạn nhân một đĩa mềm bị nhiễm virus, được dán nhãn là “Đĩa nhỏ giới thiệu thông tin về AIDS,” bằng cách sử dụng danh sách người đăng ký thư bị đánh cắp tới hội nghị AIDS của Tổ chức Y tế Thế giới và tạp chí PC Business World vào tháng 12 năm 1989.

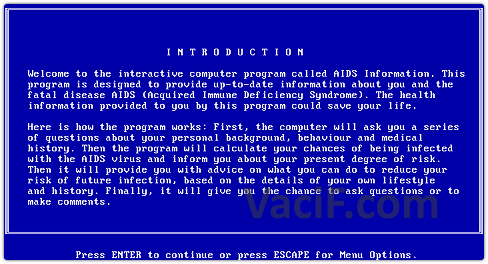

Phần mềm chứa một bảng câu hỏi về virus AIDS, ngụy trang thành một cuộc khảo sát. Đĩa được đóng logo của “PC Cyborg Corporation.” Trên thực tế, đĩa mềm sẽ phân phát phần mềm độc hại mã hóa vào máy tính, khiến nó trở thành một trong những phần mềm độc hại Trojan sớm nhất.

Đĩa chứa hai tệp, cả hai đều được viết bằng QuickBASIC 3.0. Một cái chứa “khảo sát” trong khi cái kia chứa trình cài đặt phần mềm độc hại. Khi ở trong hệ thống, phần mềm độc hại không mã hóa các tệp ngay lập tức. Thay vào đó, nó lây nhiễm vào ổ C: của máy tính và chiếm quyền điều khiển AUTOEXEC.BAT trong thư mục gốc. AUTOEXEC.BAT là tệp khởi động được sử dụng cho hệ điều hành Windows vào thời điểm đó. Hệ điều hành đã thực thi nó với mỗi lần khởi động.

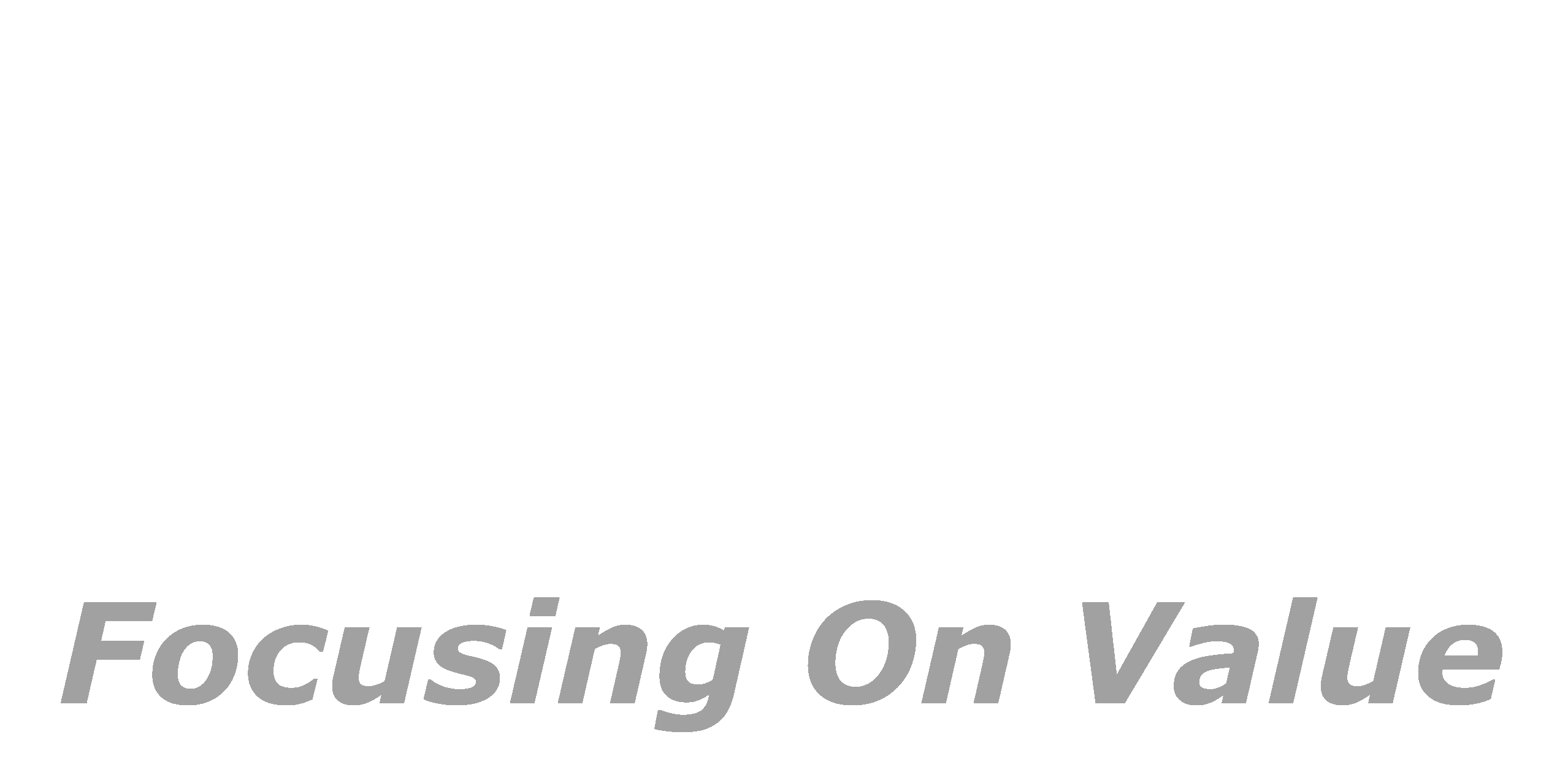

Mặc dù vi-rút không ảnh hưởng đến bản thân quá trình khởi động, nhưng thay vào đó, vi-rút sẽ đếm số lần tệp được thực thi. Sau một số lần nhất định (thường là 90, mặc dù số lần khác nhau), phần mềm độc hại sẽ kích hoạt, mã hóa tên của tất cả các tệp trong ổ C: bằng cách sử dụng mã hóa đối xứng. Mặc dù bản thân các tệp không bị ảnh hưởng, nhưng quá trình mã hóa sẽ thay đổi tên tiện ích mở rộng và ngăn không cho chúng thực thi được.

Khi các tệp đã được mã hóa, phần mềm độc hại sẽ khởi chạy thông báo đòi tiền chuộc. Thông báo tuyên bố rằng hợp đồng thuê phần mềm từ PC Cyborg Corporation đã hết hạn và người dùng phải trả tiền để gia hạn. Lệ phí là $189 cho “thuê” một năm hoặc $378 cho “thuê” trọn đời. Khi được điều chỉnh theo lạm phát, con số này tương ứng là khoảng 400 đô la và 800 đô la. Các nạn nhân được hướng dẫn gửi tiền của họ đến một hộp thư bưu điện ở Panama. Người dùng liên tục bị tấn công bởi thông báo này; nếu họ cố gắng khởi động lại, quá trình sẽ chỉ bắt đầu lại với tệp AUTOEXEC.BAT bị tấn công.

2.2 AIDS Trojan: Tác động

Một phần do phương thức trả tiền chuộc bất thường, Popp không nhận được nhiều tiền. Tuy nhiên, nhiều người dùng do hoảng sợ đã xóa sạch ổ cứng của họ. AIDS Trojan không phải là một phần mềm độc hại đặc biệt phổ biến, tiên tiến hoặc có lợi nhuận. Tuy nhiên, nó đã giới thiệu và phổ biến khái niệm sử dụng phần mềm độc hại làm đòn bẩy.

Các loại virus trước đây như Creeper sẽ gây bất tiện cho người dùng bằng cách làm đầy ổ cứng của họ hoặc phá hủy các tệp của người dùng. Tuy nhiên, AIDS Trojan đã tiến thêm một bước bằng cách ép buộc người dùng trả tiền, đánh vào việc thế giới ngày càng phụ thuộc vào máy tính để lưu trữ và chỉnh sửa dữ liệu cũng như sự thiếu hiểu biết của nạn nhân. Các cuộc tấn công theo cách tiếp cận này tạo tiền đề cho các phần mềm tống tiền xâm lấn hơn như Archievus hoặc Reveton.

Theo một nghiên cứu được thực hiện bởi công ty bảo mật SafeAtLast, phần mềm tống tiền đã bùng nổ kể từ đó, mang lại doanh thu hơn 1 tỷ đô la cho những kẻ tấn công vào năm 2018, với con số đó dự kiến sẽ tăng theo cấp số nhân khi các cuộc tấn công tiếp tục gia tăng. Chi phí trung bình của một cuộc tấn công ransomware vào một doanh nghiệp là 133.000 đô la theo cùng một báo cáo.

2.3 AIDS Trojan: Kết cục

Về phần kẻ tấn công, Popp bị bắt ở Hà Lan vào tháng 1 năm 1990 sau khi bị suy nhược thần kinh tại sân bay Amsterdam. Cảnh sát tìm thấy thiết bị được dán nhãn “PC Cyborg Corp.” trong hành lý của mình. Các nhà chức trách đã gửi anh ta trở lại Hoa Kỳ, nơi FBI đã bắt giữ anh ta. New Scotland Yard sau đó đã dẫn độ anh ta sang Anh với tội danh tống tiền.

Tuy nhiên, tòa án tuyên bố Popp không đủ sức khỏe để hầu tòa vào năm 1992. Bản thân phần mềm độc hại khá dễ giải quyết. Jim Bates, cố vấn biên tập cho Bản tin Virus, là tác giả của chương trình AIDSOUT và CLEARAID vào tháng 1 năm 1990. Các chương trình này lần lượt loại bỏ phần mềm độc hại khỏi máy tính và giải mã các tệp, khiến chúng có thể sử dụng lại được.

3. Vì sao AIDS Trojan là khởi đầu của kỷ nguyên ransomware.

AIDS Trojan (PC Cyborg Trojan) được coi là khởi đầu của kỷ nguyên ransomware vì nó là một trong những ví dụ đầu tiên về việc sử dụng mã hóa để tấn công máy tính và yêu cầu tiền chuộc để khôi phục dữ liệu. Mặc dù nó không phải là loại ransomware phổ biến như ngày nay, nhưng AIDS Trojan đã đặt nền móng cho mô hình tấn công ransomware mà chúng ta thấy ngày nay.

Mô hình tiền chuộc: AIDS Trojan đã định hình mô hình tấn công ransomware, trong đó dữ liệu quan trọng của nạn nhân bị mã hóa và yêu cầu một khoản tiền chuộc để khôi phục lại. Mô hình này đã được các tác giả ransomware sau này sử dụng và phát triển

Mã hóa dữ liệu: AIDS Trojan đã sử dụng mã hóa để khóa kín dữ liệu của nạn nhân. Đây là một phương pháp hiệu quả để làm cho dữ liệu trở nên không thể truy cập và tạo nên một lý do thực sự để nạn nhân trả tiền chuộc.

Cách thức tấn công: AIDS Trojan đã thử nghiệm cách thức tấn công thông qua email giả mạo và các tệp đính kèm độc hại. Cách thức này đã được phát triển và tiếp tục được sử dụng trong các cuộc tấn công ransomware sau này.

Nhận thức về mối đe dọa: AIDS Trojan đã giúp nâng cao nhận thức về mối đe dọa của ransomware trong cộng đồng an ninh mạng và làm cho các tổ chức và cá nhân nhận ra tầm quan trọng của việc bảo vệ dữ liệu của họ.