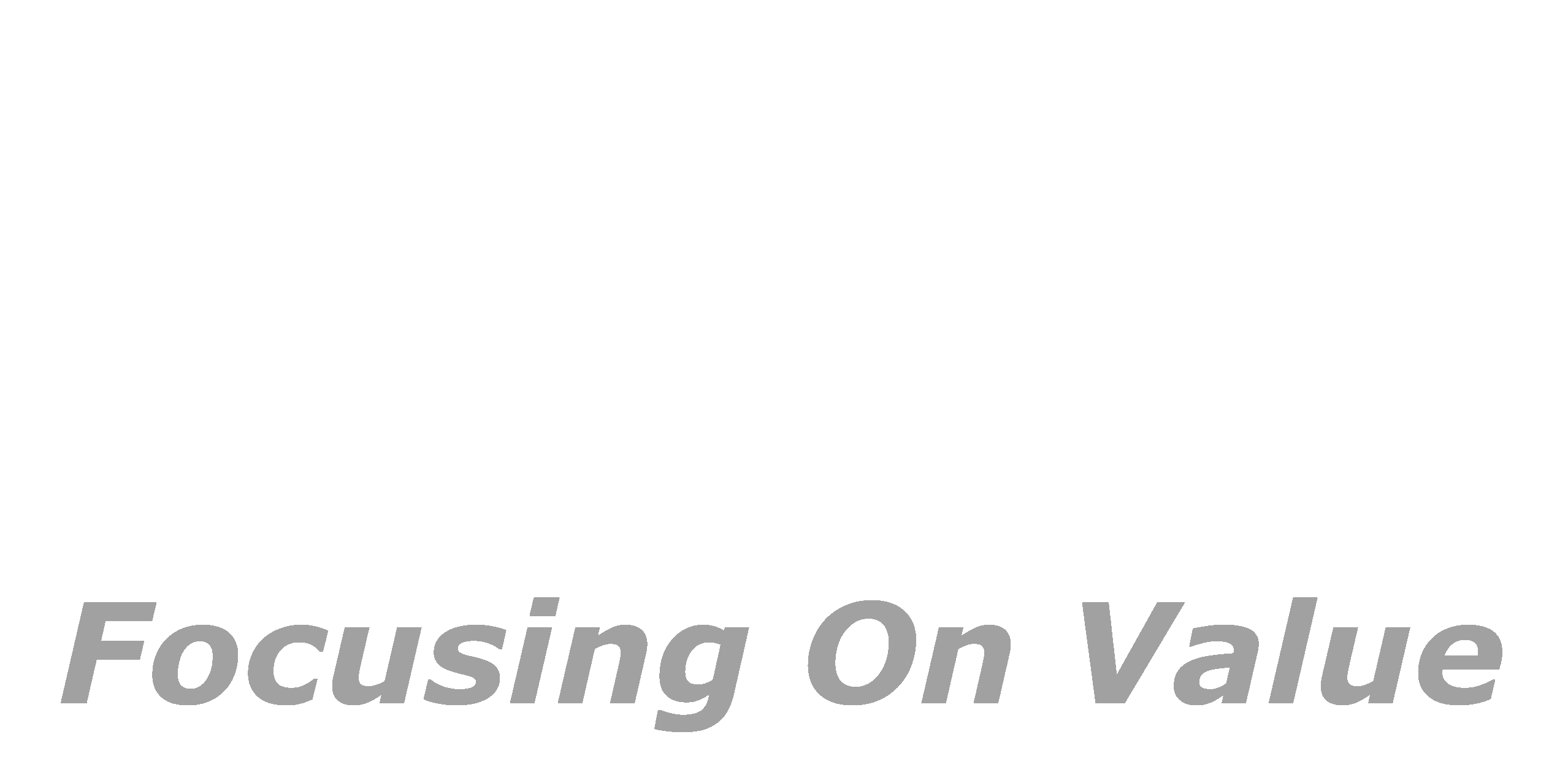

Bài viết này hướng dẫn cấu hình IPsec Remote Access VPN trên Sophos Firewall thông qua Sophos Connect Client, giúp người dùng từ xa có thể truy cập an toàn vào hệ thống mạng nội bộ của doanh nghiệp.

Bên cạnh đó, bài viết cũng phân tích sự khác biệt giữa hai mô hình triển khai phổ biến:

- Firewall quay PPPoE trực tiếp (khuyến nghị – đảm bảo IPsec hoạt động ổn định)

- Firewall đặt sau modem NAT (dễ phát sinh lỗi kết nối IPsec)

Qua đó, giúp người đọc hiểu rõ nguyên nhân và lựa chọn mô hình triển khai phù hợp trong thực tế.

Trong thực tế, doanh nghiệp thường có nhu cầu cho phép nhân viên truy cập vào hệ thống nội bộ khi làm việc từ xa (tại nhà, quán cà phê hoặc khi đi công tác). Tuy nhiên, việc mở trực tiếp các dịch vụ nội bộ ra Internet tiềm ẩn nhiều rủi ro về bảo mật.

Vì vậy, giải pháp được đặt ra là triển khai VPN để tạo một kênh kết nối an toàn giữa người dùng bên ngoài và hệ thống mạng nội bộ.

Yêu cầu:

- Triển khai IPsec Remote Access VPN trên Sophos Firewall sử dụng Sophos Connect Client

- Đảm bảo dữ liệu trao đổi được mã hóa, an toàn khi đi qua Internet

- Người dùng sau khi kết nối VPN có thể truy cập vào các tài nguyên nội bộ như:

- Server nội bộ

- File chia sẻ (SMB)

- Remote Desktop (RDP)

- Hạn chế truy cập, chỉ cho phép vào các mạng cần thiết (ví dụ: VLAN quản trị)

- Tạo user VPN

- Tạo IPsec Profile

- Cấu hình IPsec Remote Access

- Tạo Firewall Rule cho VPN

- Cài Sophos Connect và export file cấu hình để kết nối

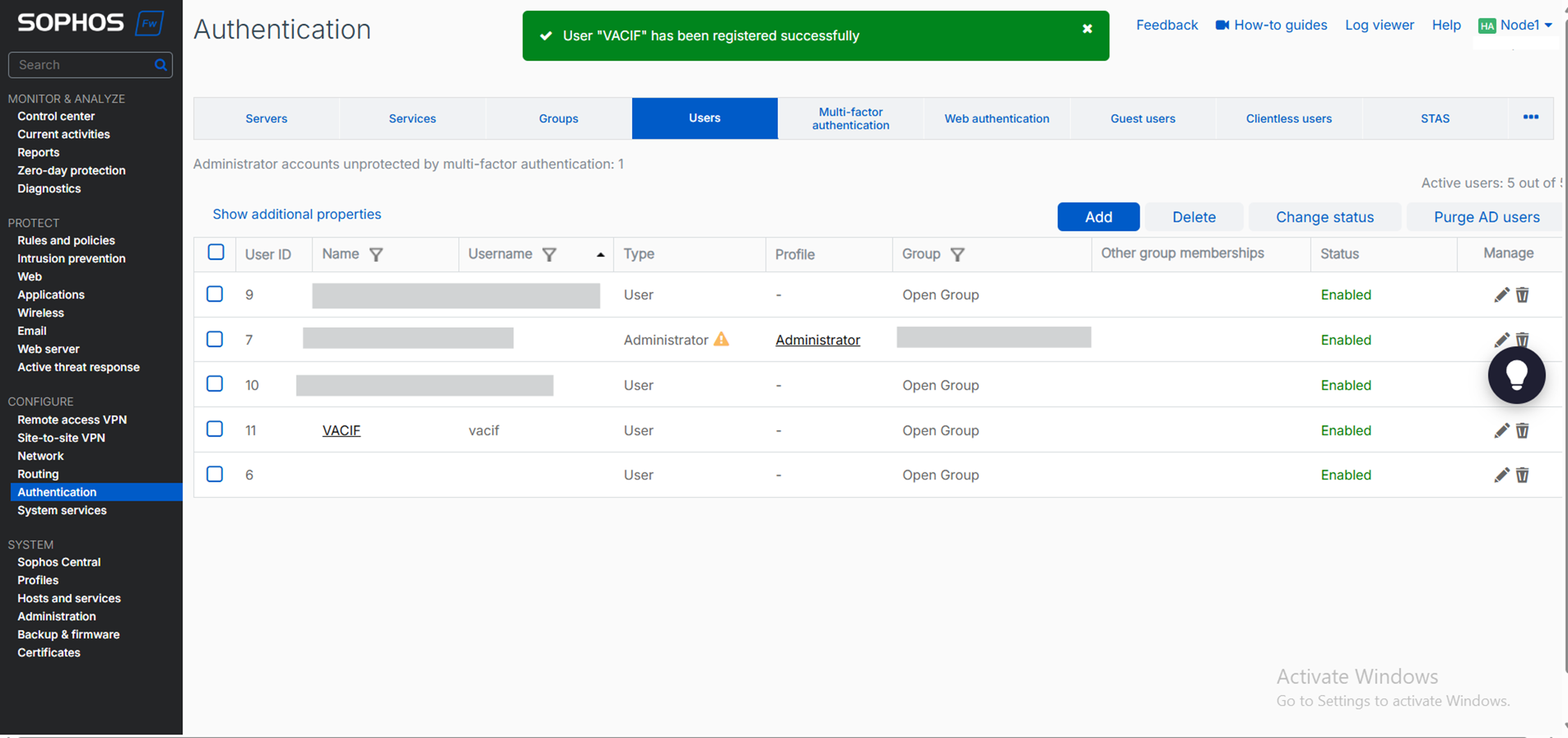

Authentication → Users → Add

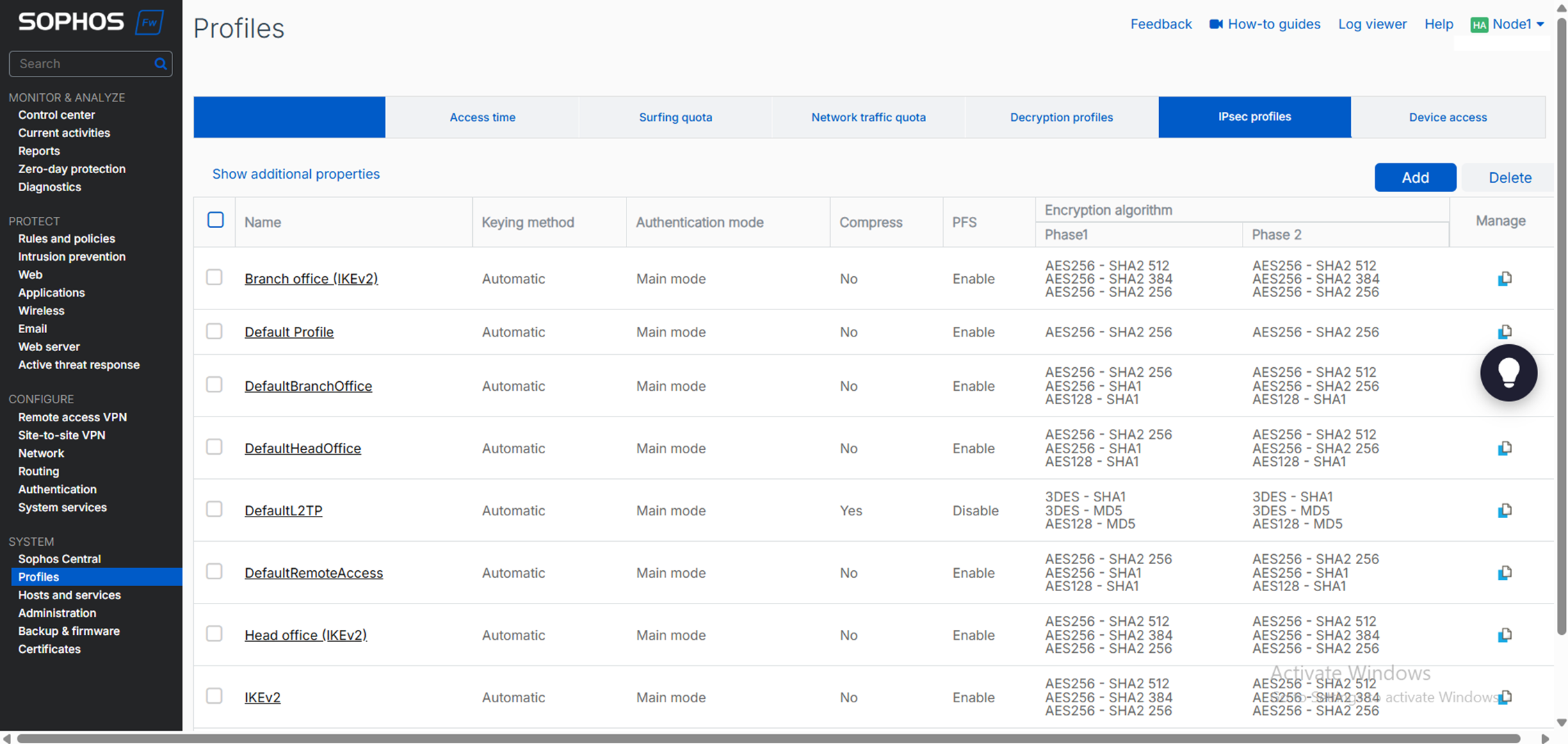

Profiles → IPsec profiles → Add

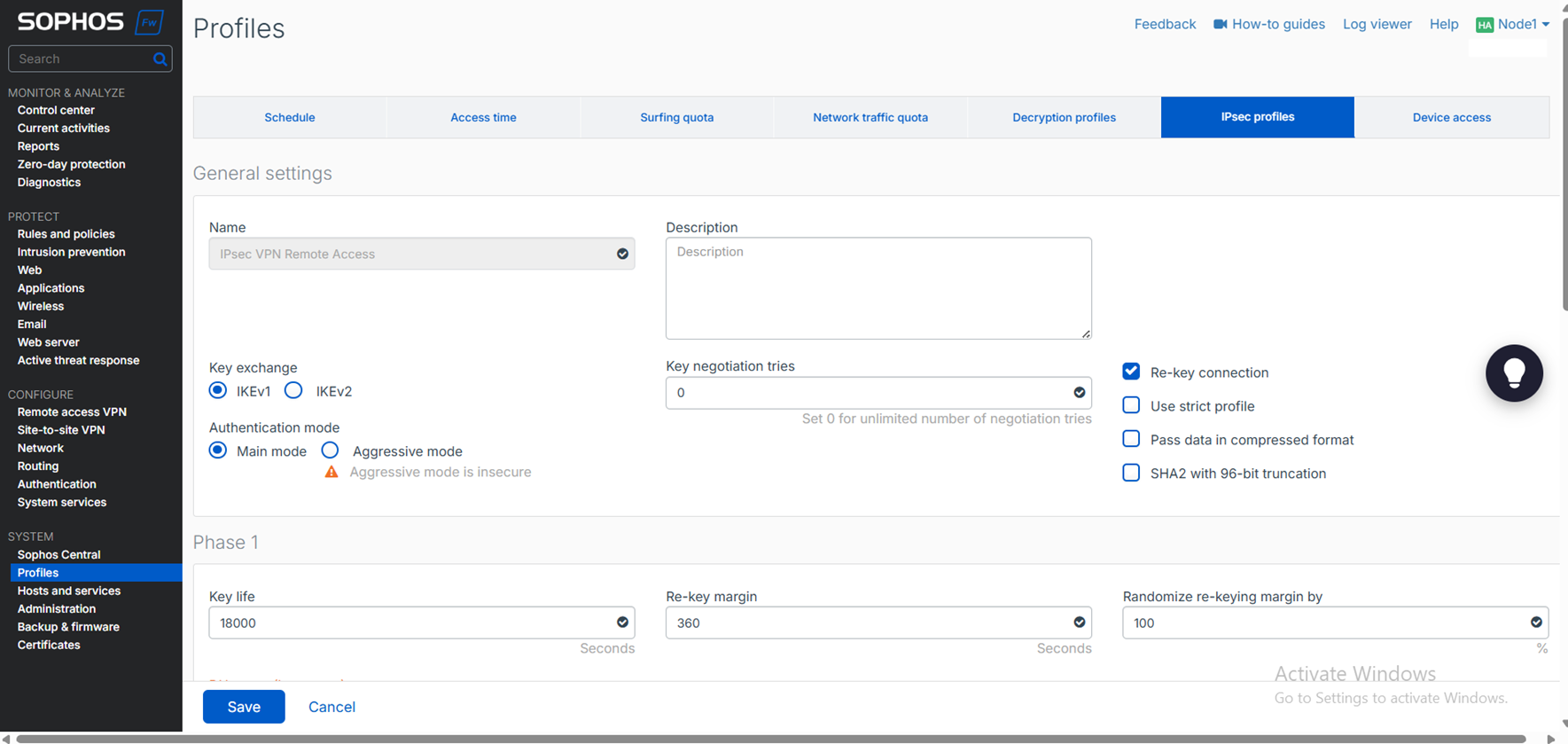

IPsec Profile dùng để định nghĩa các thông số bảo mật và cách thức thiết lập kết nối VPN giữa client và firewall. Để đảm bảo tương thích với Sophos Connect, profile nên cấu hình tương tự profile mặc định DefaultRemoteAccess.

Thông tin chung

- Name: IPsec VPN Remote Access.

- Description: Description.

- Key exchange: IKEv1 – Chuẩn kết nối cũ.

- Authentication mode: Main mode – đảm bảo quá trình xác thực an toàn hơn.

- Key negotiation tries: 0 – cho phép thử kết nối không giới hạn nếu lần đầu thất bại.

- Re-key connection: Enable – tự động gia hạn kết nối khi sắp hết hạn.

- Use strict profile: Disable – cho phép linh hoạt khi thương lượng thuật toán giữa client và firewall.

- Pass data in compressed format: Disable – không cần thiết trong hầu hết trường hợp

- SHA2 with 96-bit truncation: Disable – giữ nguyên độ bảo mật đầy đủ của SHA2.

Đây là giai đoạn hai bên tạo kênh bảo mật để trao đổi khóa và xác thực lẫn nhau.

- Key life: 18000 seconds (thời gian tồn tại của phiên kết nối ban đầu)

- DH group: (giữ mặc định hệ thống – đảm bảo tương thích)

- Re-key margin: 360 seconds (bắt đầu gia hạn trước khi hết hạn)

- Randomize re-keying margin: 100% (tránh nhiều kết nối gia hạn cùng lúc)

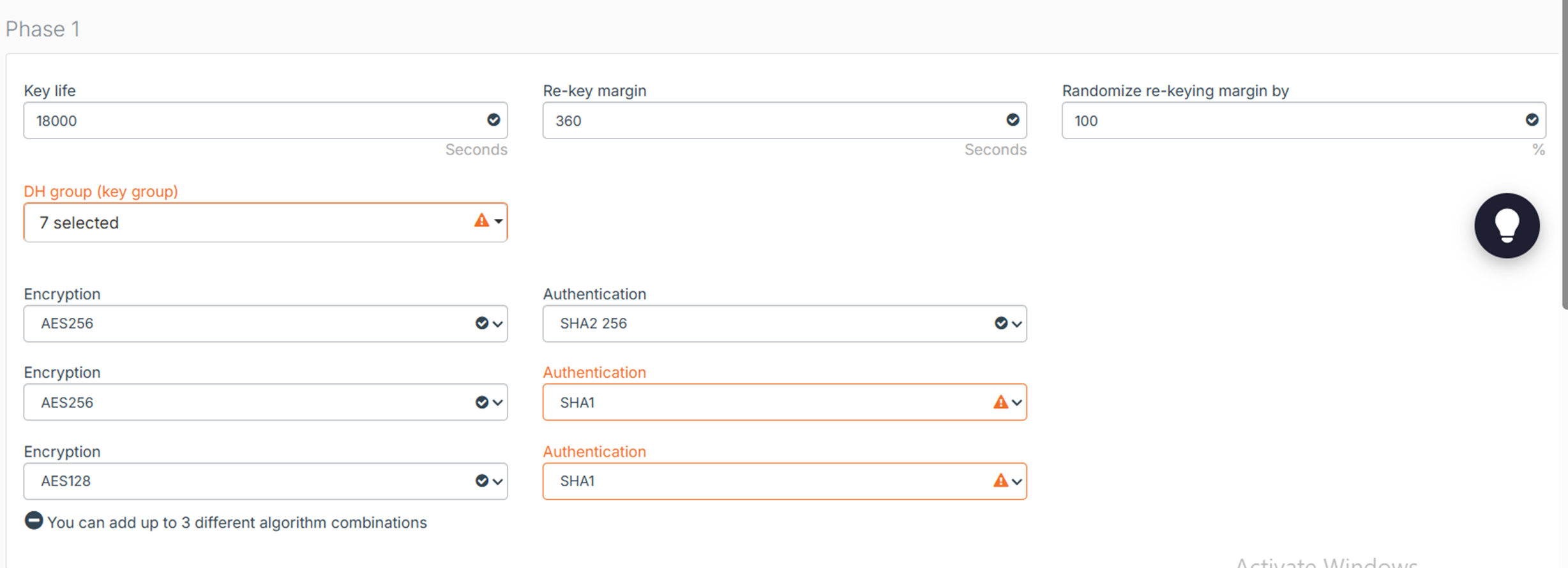

Thuật toán:

- Encryption: AES256, AES256, AES128

- Authentication: SHA2-256, SHA1, SHA1

Việc cấu hình nhiều thuật toán giúp firewall và client có thể “thương lượng” và chọn ra thuật toán phù hợp nhất để kết nối thành công.

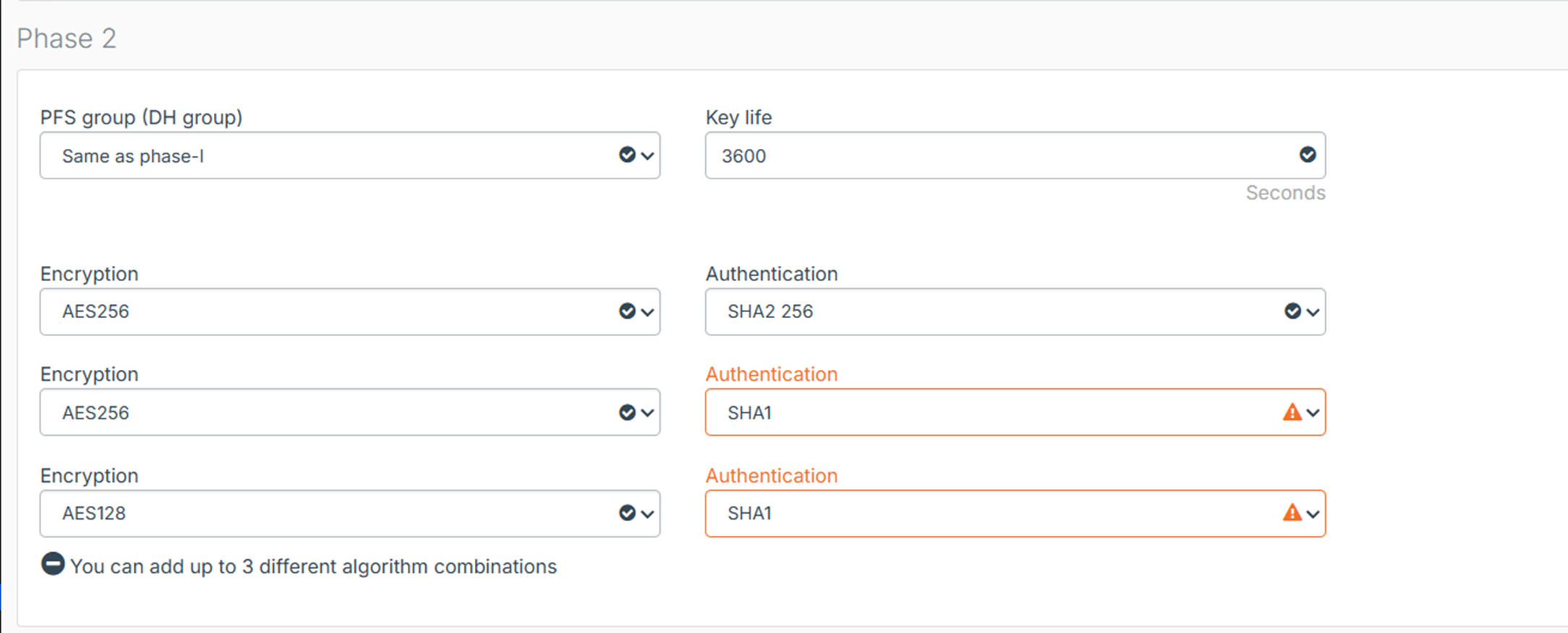

Sau khi Phase 1 thành công, Phase 2 sẽ tạo kênh để truyền dữ liệu thực tế.

- PFS group: Same as Phase 1 (tăng cường bảo mật cho mỗi phiên dữ liệu)

- Key life: 3600 seconds (thời gian sử dụng khóa cho việc truyền dữ liệu)

Thuật toán:

- Encryption: AES256, AES256, AES128

- Authentication: SHA2-256, SHA1, SHA1

Dead Peer Detection (DPD)

DPD giúp firewall kiểm tra xem client còn kết nối hay không.

- Dead Peer Detection: Enable.

- Check peer after every: 60 seconds – kiểm tra định kỳ.

- Wait for response up to: 240 seconds – thời gian chờ phản hồi.

- When peer unreachable: Disconnect – ngắt kết nối nếu không phản hồi.

Nhấn Save để lưu cấu hình

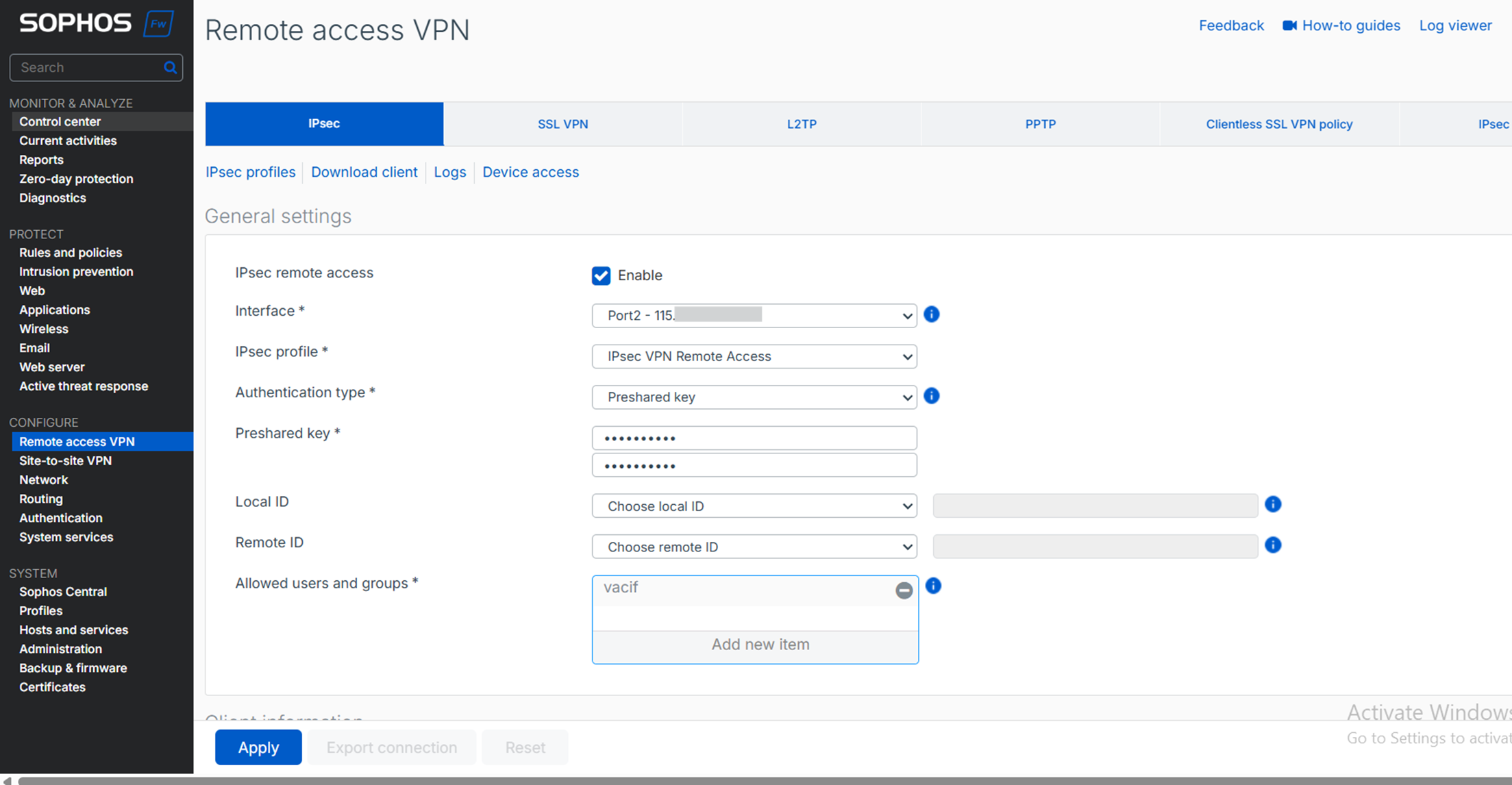

Truy cập:

Remote Access VPN → IPsec

Đây là bước cấu hình để bật tính năng IPsec Remote Access trên firewall và liên kết với profile đã tạo ở bước trước.

General settings:

- IPsec remote access: Enable – Bật tính năng IPsec Remote Access trên firewall

- Interface: Port2 – 115.70.xxx.xxx – Cổng WAN nhận kết nối từ Internet

- IPsec profile: IPsec VPN Remote Access – Sử dụng profile đã tạo ở bước 1

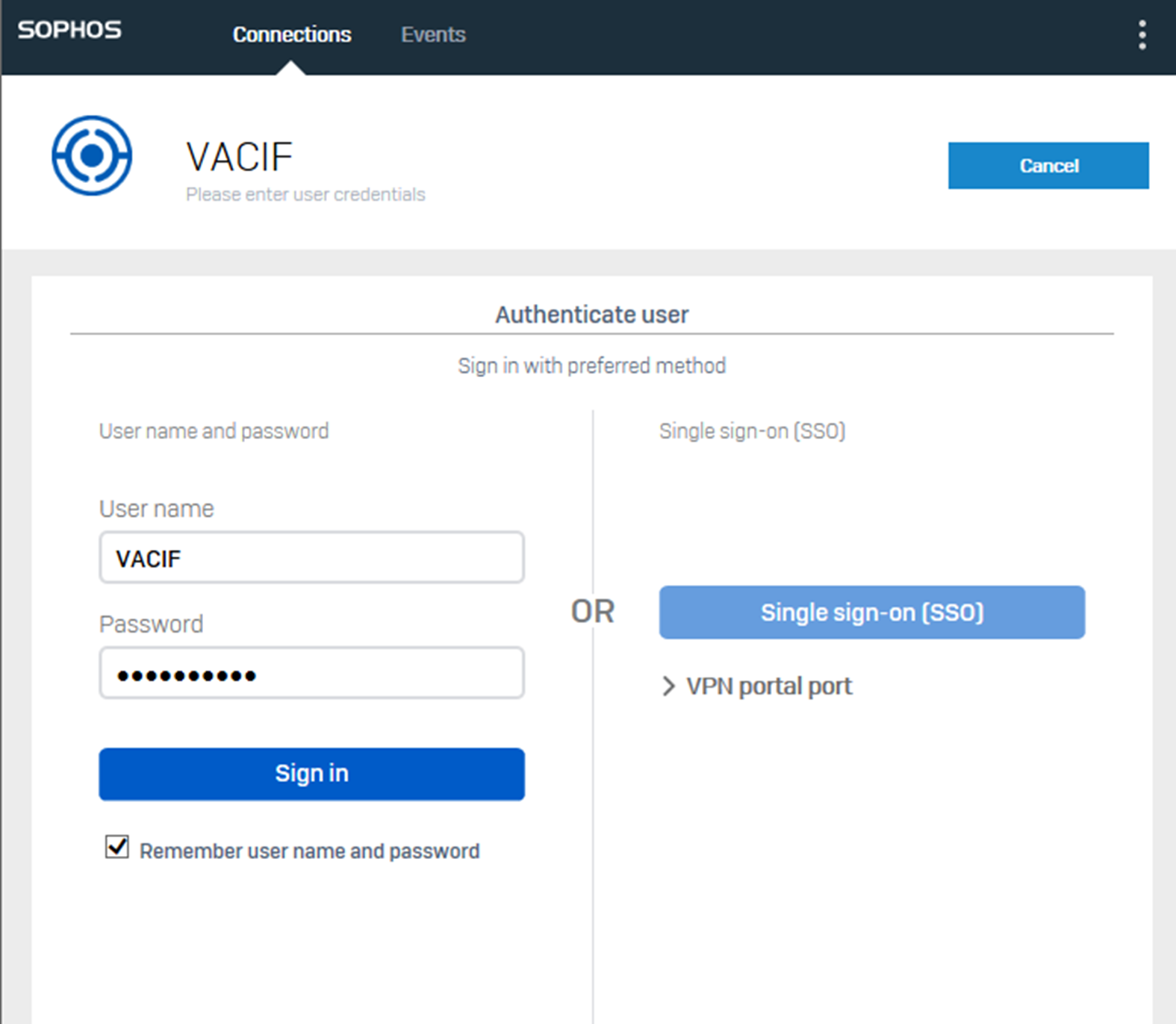

Authentication:

- Authentication type: Preshared key – Xác thực bằng khóa bí mật dùng chung giữa client và firewall

- Preshared key: Client phải nhập đúng key này mới kết nối được

Identification:

- Local ID: Default

- Remote ID: Default

Dùng để định danh 2 đầu VPN, trong lab có thể để mặc định

Allowed users and groups:

- Allowed users and groups: it – Chỉ user thuộc group it mới được phép kết nối VPN

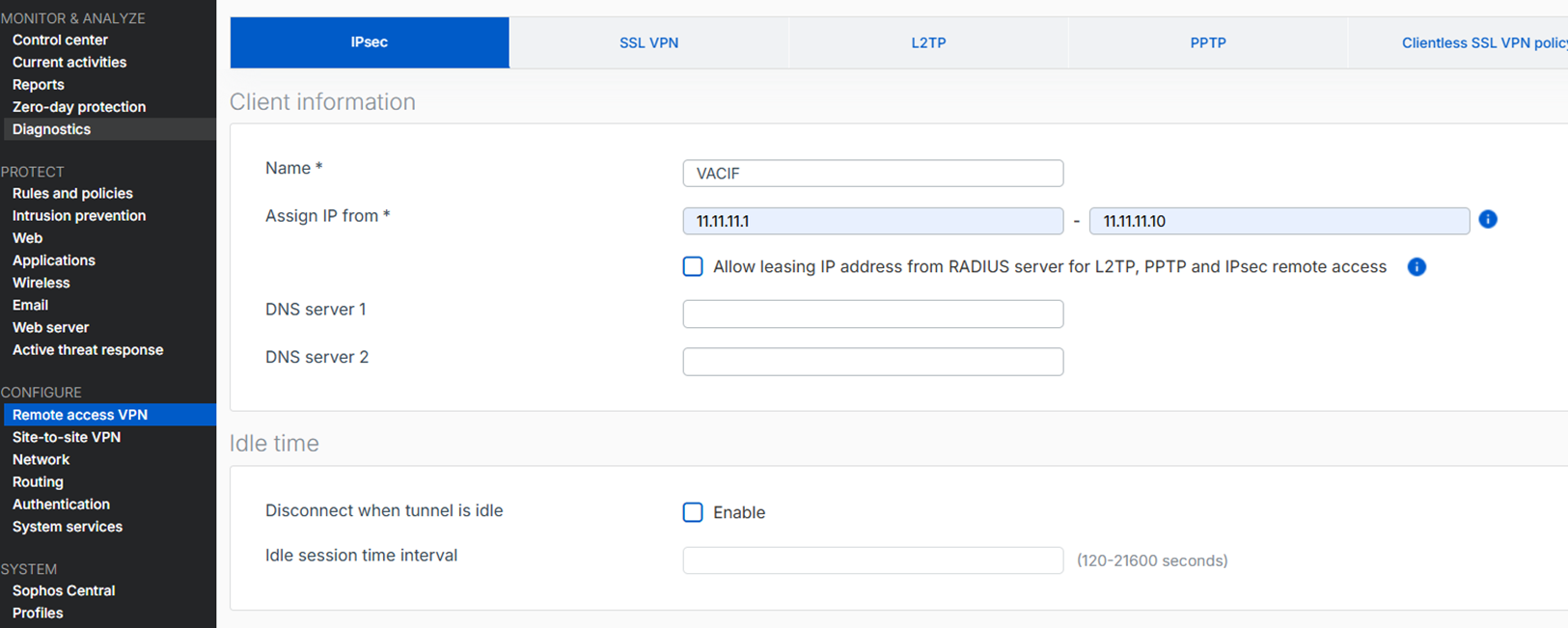

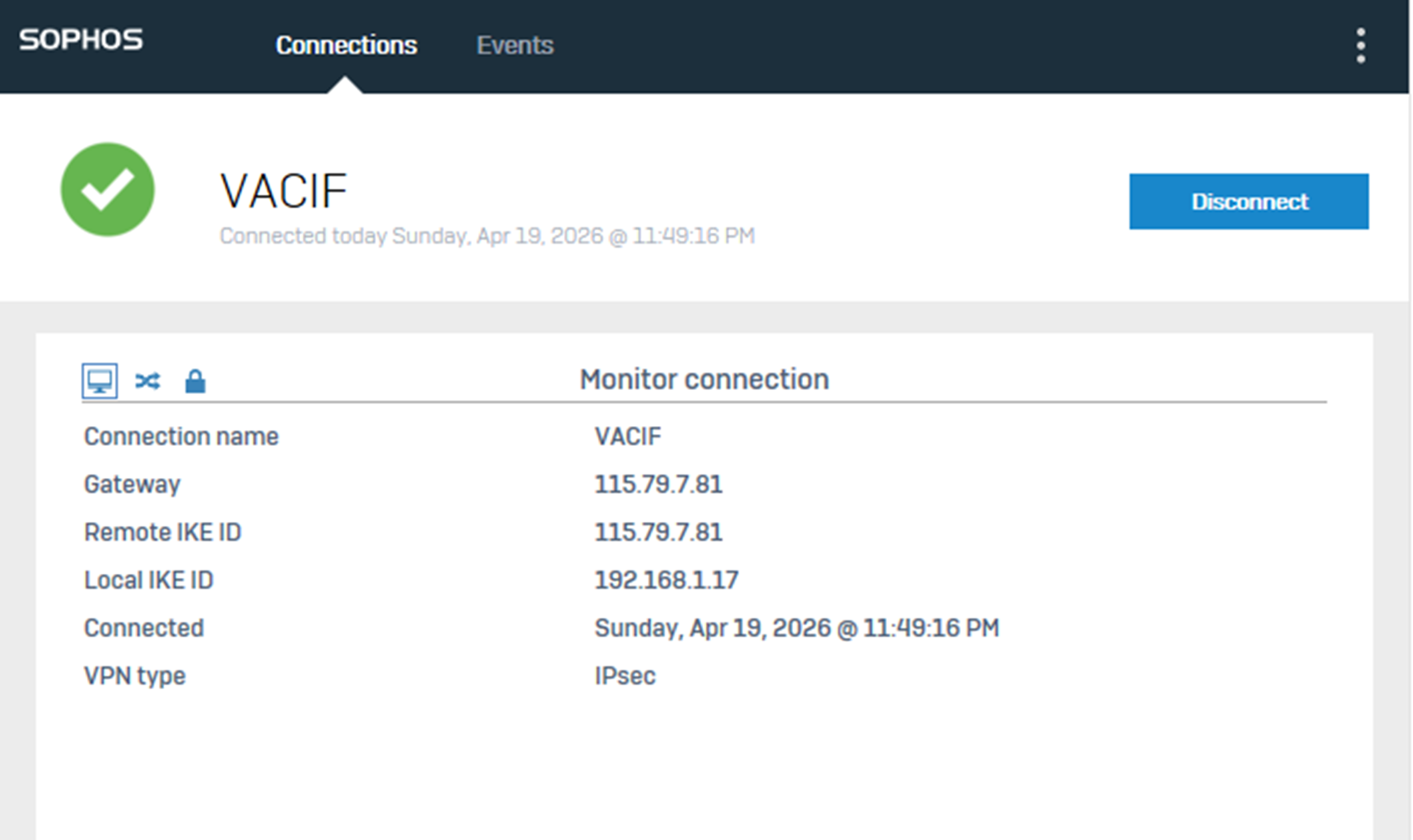

Client information:

- Name: it – Tên cấu hình VPN (hiển thị khi export file cho client)

- Assign IP from: 11.11.11.1 – 11.11.11.10 -> Dải IP cấp cho user khi kết nối VPN

- DNS server 1 / 2: Có thể thêm DNS nội bộ nếu cần resolve domain nội bộ

Idle timeout:

- Disconnect when tunnel is idle: Tự ngắt VPN nếu không có hoạt động

- Idle session time interval: (120–21600s) – Thời gian chờ trước khi ngắt

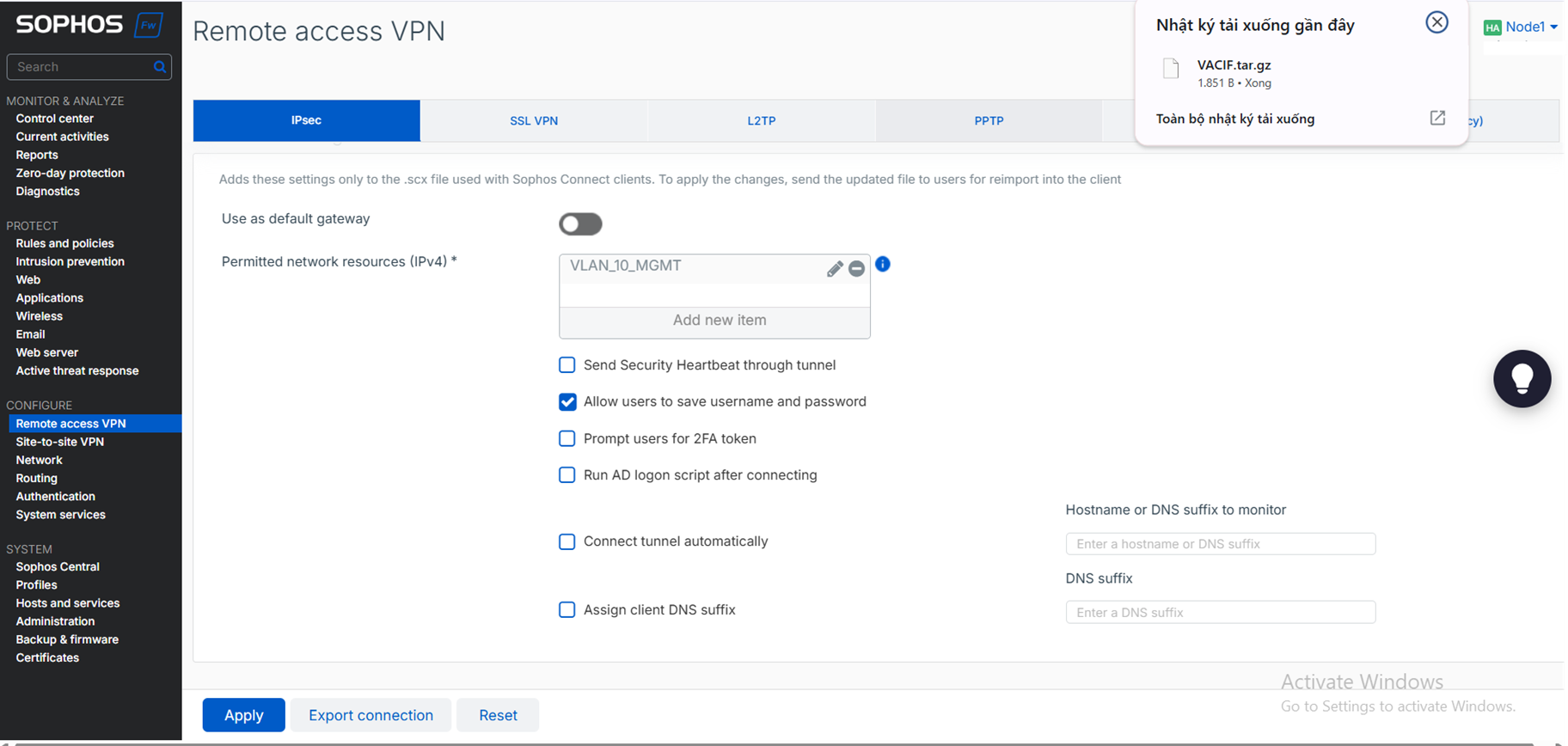

Advanced settings:

- Use as default gateway:

- Nếu bật: toàn bộ traffic client đi qua VPN

- Nếu tắt: chỉ đi các mạng nội bộ (split tunnel)

- Permitted network resources (IPv4): VLAN_10_MGMT – Chỉ cho phép truy cập vào mạng nội bộ VLAN_10_MGMT

- Send Security Heartbeat through tunnel: Dùng cho Sophos endpoint

- Allow users to save username and password: Enable – Cho phép client lưu thông tin đăng nhập

- Prompt users for 2FA token: Dùng nếu có xác thực 2 lớp

- Run AD logon script after connecting: Tùy chọn

- Hostname or DNS suffix to monitor: Tùy chọn

- Connect tunnel automatically: Dùng để auto connect VPN khi truy cập domain

- DNS suffix: Dùng cho môi trường domain nội bộ

Nhấn Apply để lưu cấu hình và nhấn Export Connection để lấy file đăng nhập.

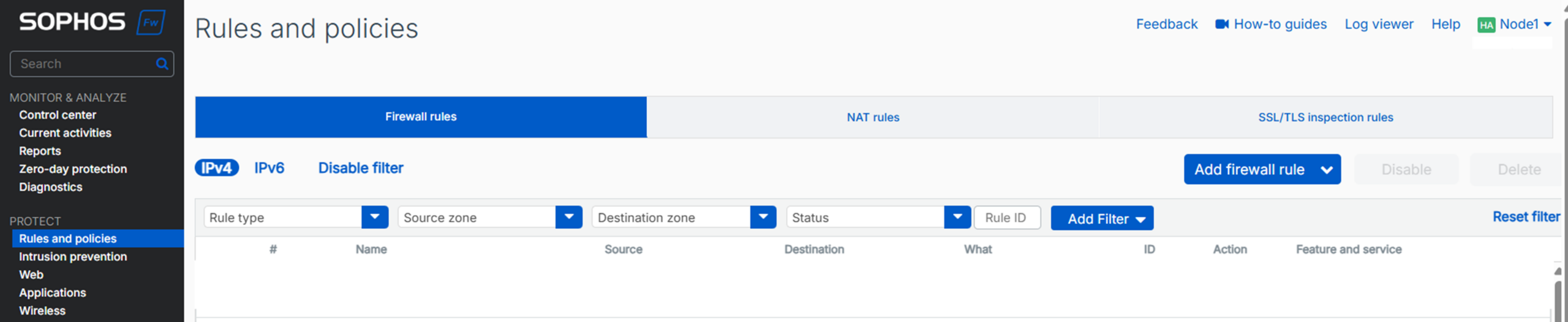

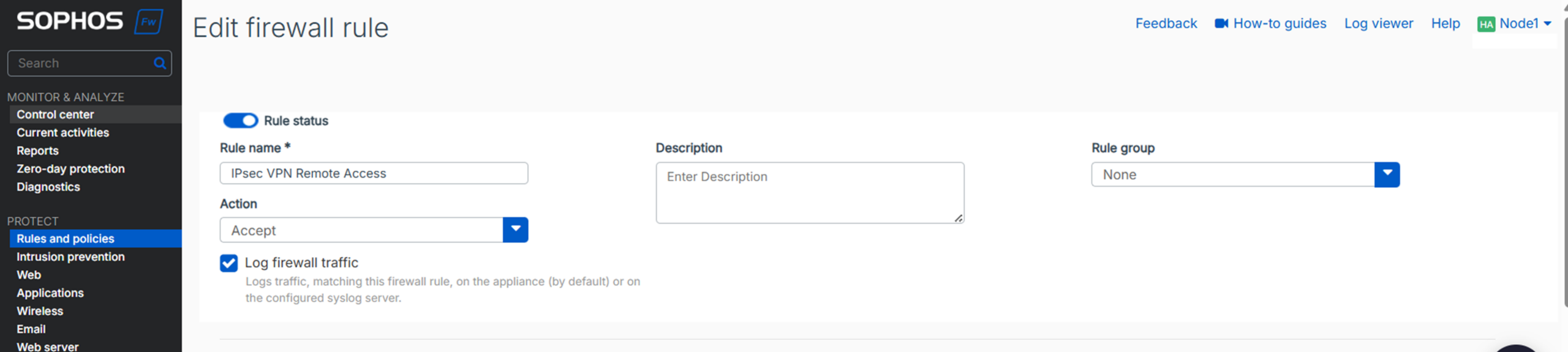

Truy cập:

Rules and Policies → Firewall Rules → Add

Firewall Rule dùng để cho phép traffic từ VPN đi vào mạng nội bộ và ngược lại. Nếu không có rule này, dù VPN kết nối thành công thì user vẫn không truy cập được tài nguyên bên trong.

Thông tin chung:

- Rule name: IPsec VPN Remote Access

- Action: Accept – cho phép lưu lượng đi qua

- Log firewall traffic: Enable – ghi log để dễ kiểm tra khi cần

- Description: (tùy chọn)

- Rule group: None

Source zones:

- LAN

- VPN

Cho phép traffic từ cả mạng nội bộ và user VPN

Source networks and devices:

- 11 (dải IP VPN: 11.11.11.1 – 11.11.11.10) là IP được cấp cho client VPN

- VLAN_10_MGMT là mạng nội bộ

Destination zones:

- LAN

- VPN

Cho phép truy cập hai chiều

Destination networks:

- 11 – cho phép chiều ngược lại (LAN có thể phản hồi lại VPN client)

- VLAN_10_MGMT – là mạng nội bộ mà user VPN được phép truy cập

Nhấn Save / Apply để lưu rule

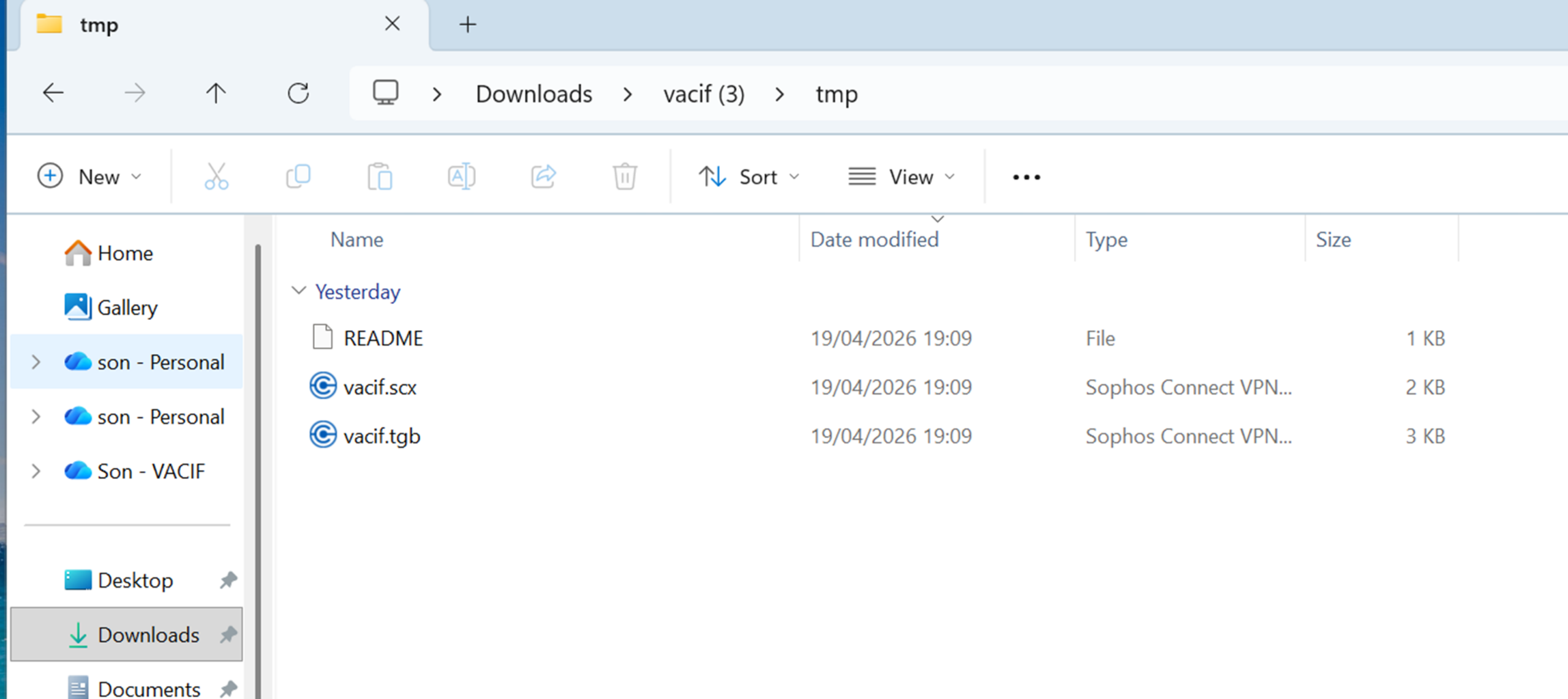

Sau khi hoàn tất cấu hình trên firewall, cần export file cấu hình VPN và cài đặt Sophos Connect trên máy người dùng để thực hiện kết nối.

Khi export cấu hình IPsec VPN từ Sophos Firewall, hệ thống có thể cung cấp hai loại file với mục đích sử dụng khác nhau:

- File .scx: Đây là file cấu hình dành cho người dùng cuối, được sử dụng để import vào Sophos Connect Client nhằm thiết lập kết nối VPN. File này chứa đầy đủ thông tin cần thiết như địa chỉ gateway, cấu hình IPsec và các tham số kết nối.

- File .tgb: Đây là file backup cấu hình, được sử dụng cho mục đích sao lưu và khôi phục trên firewall. File này không dùng cho client và không thể import vào Sophos Connect.

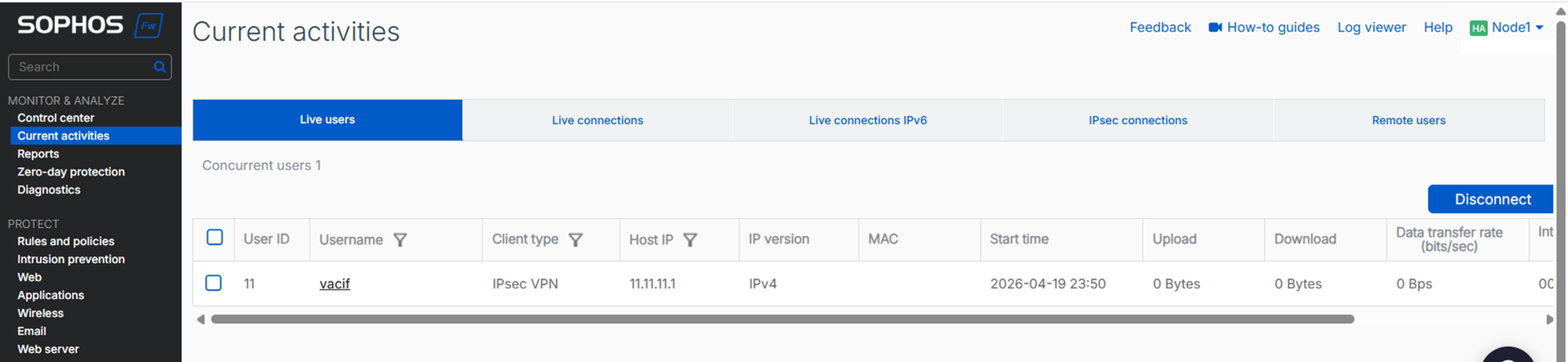

Ngoài ra, bạn có thể truy cập mục Current Activities để theo dõi các phiên VPN đang hoạt động, bao gồm thông tin người dùng đang đăng nhập và loại client đang sử dụng.